Tutorial Hacking and Security | Download Cheat | Download Software | Tips and Trik | Video | DOTA 2 Store Indonesia

Deface Simple

Dork:

- inurl: upload.html site:wen.su

or Think it

- inurl: upload.html site:wen.su

or Think it

Live target:

- http://defcell21.wen.su/upload.html

- http://madiun.wen.su/upload/index.html

- http://defcell21.wen.su/upload.html

- http://madiun.wen.su/upload/index.html

Okay, for preview your file ?

http://[localhost]/pach/your file.

http://[localhost]/pach/your file.

Cara penggunan nya sama seperi wen.ru.

Maaf dalam postingan kali ini saya tidak menggunakan snapshot.

Karena menurut saya ini sangatlah mudah dan simple

Maaf dalam postingan kali ini saya tidak menggunakan snapshot.

Karena menurut saya ini sangatlah mudah dan simple

Binus Hacker

Hacking And Cracking Tools 2012

Berikut ini adalah Download Hacking Tools 2012, Hacking Tools 2012, Tools Hacking 2012, Cracking Tools 2012, Tools Cracking 2012, Tool Hack 2012, Tool Crack 2012, Tool Hacking 2012, Tool Cracking 2012, Tool Hacker 2012, Tool Cracker 2012, Tools Hacker 2012, Tools Cracker 2012 yang mungkin bisa bermanfaat untuk bisa anda pakai di 2012. Happy Hacking All:

Ayo Download Hacking Tools 2012 – Hacker Tools 2012 – Hack Tool 2012 – Hacker Tool 2012 – – Hacking Tool 2012 – Hack Tool 2012 – Cracking Tools 2012 – Cracker Tools 2012 – Cracking Tool 2012 – Cracker Tool 2012 – Crack Tools 2012 – Crack Tool 2012..

1. MySQL Password Auditor: Tools untuk melakukan audit / melakukan recovery password di MYSQL:

2. Mole SQL Injection: Tool yang biasa digunakan untuk melakukan SQL Injection di website, sangat mudah dan nyaman.

3. X-SCAN: Tools ini digunakan untuk melakukan pengecekan vulnerability terhadap network.

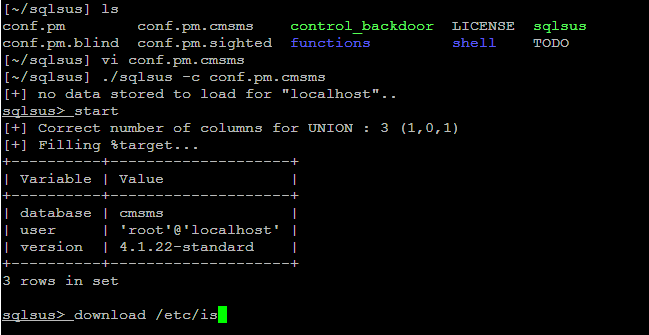

4. SQLSUS SQL Injection: Ini adalah tools untuk melakukan SQL Injection juga, di buat dengan bahasa perl, jadi harus install perl untuk bisa menggunakan tools ini.

5. W3AF Web Application Attack and Audit Framework: Merupakan tool untuk melakukan attack dan audit terhadap aplikasi website, tool ini sangat populer saat ini.

6. DIR BUSTER: Merupakan tools untuk mencari nama directory dan nama file yang ada di website, tools ini sangat bermanfaat untuk mengetahui informasi halaman apa saja yang ada di website target.

7. WINAUTOPWN: Merupakan sebuah tools yang digunakan untuk mengexploitasi secara langsung Windows Framework, sehingga secara otomatis kita yang akan menjadi administrator di windows tersebut. Banyak digunakan oleh “Defacer” Indonesia untuk melakukan deface terhadap Windows Server

8. Multi Thread TCP Port Scanner: Tools untuk melakukan scanning port yang sedang digunakan dengan multi threading, sehingga bisa berbagai IP & Port yang bisa anda check.

9. NetworkMiner: Merupakan tools untuk melakukan analysis network forensik untuk Windows, banyak di gunakan untuk mengawasi lalu lintas network.

10. RAR Password Cracker: Kebanyakan digunakan untuk melakukan crack terhadap RAR yang di password.

Semoga bermanfaat all..

BinusHacker

BinusHacker

DDOS attack dengan pingflood

Saya akan membahas tentang DoS PingFlood.

Apakah DoS PingFlood itu?

Software ini hanya dijalankan di Windows dan menggunakan System PING dan ICMP Protocol yang memungkinkan pengiriman paket dengan cepat.

Korban yang terserang DSPF (sebut saja DoS PingFlood) akan mengalami peningkatan jaringan Traffic yang penuh

DoS Ping Flood adalah aplikasi yang dioperasikan pada sistem operasi windows. Buat yang belum mengetahui apa itu DDoS Attack silakan baca dulu artikel saya Denial Of Service | Attack . Ping flood menggunakan metode ping dan mengunakan protokol ICMP, tetapi dalam paket dengan jumlah yang sangat banyak serta sangat cepat pengirimannya. Ping flood dibuat oleh www.loranbase.com pada tanggan 1 Februari 2007. Versi yang saya share-kan saat ini adalah versi v1.0. Penggunaan ping flood harus pada sistem operasi windows karena aplikasi ping flood merupakan executable ( berekstensi .exe )

Korban dari ping flood ini antara lain modem, windows, Linux, router, dan server. Semua sistem operasi dan mesin dijaringan komputer yang memiliki IP address bisa diserang tanpa terkecuali. Efek dari ping flood ini, yaitu aktifitas komputer korban yang meningkat serta traffic jaringan komputer penuh.

Aplikasi ping sendiri aslinya digunakan untuk mengecek apakah sebuah host di jaringan komputer aktif atau tidak. Tetapi jika paket yang dikirim untuk ping jumlahnya terlalu banyak, maka hal ini dapat termasuk dalam katagori DDoS Attack.

Baiklah langsung saja, pertama download dulu aplikasi Ping Flood V.1.0 berikut:

Password : infoduniaku

* Persiapan serangan

- Modem / Router

- Komputer dengan OS Windows ( XP, Vista, 7 )

- Aplikasi Ping flood yang didownload tadi

- Putty untuk remote / Linux

- Command Prompt Windows

- Korban / Target yang memiliki security LOW

- Komputer dengan OS Windows ( XP, Vista, 7 )

- Aplikasi Ping flood yang didownload tadi

- Putty untuk remote / Linux

- Command Prompt Windows

- Korban / Target yang memiliki security LOW

* Instalasi PingFlood

- Ekstrak file pingflood yang didownload tadi.

- Copy aplikasi pingflood tersebut kedalam hardisk derektori Windows C:\WINDOWS. Ingat copy hanya aplikasi ping flood.exe saja bukan foldernya.

- Setelah pengcopian selesai cek apakah aplikasi tersebut sudah bisa digunakan. Caranya aktifkan Command Prompt dengan klik start > run > tulis cmd. Selanjutnya ketik pingflood pada Command Promp, jika berhasil maka akan ada tampilan seperti ini :

Format perintah dari ping flood: pingflood.exe <victim> [option]

- Pingflood.exe artinya mengaktifkan aplikasi ping flood

- <victim> artinya IP address atau domain website yang akan dijadikan korban

- [option] adalah opsi tertentu jika ingin mengirim paket DoS ping flood dengan ukuran, jumlah dan delay tertentu.

Contoh :

pingflood 192.168.1.3 -n 100 -d 50 -s 15000

Penjelasan :

- pingflood, artinya mengaktifkan aplikasi ping flood.

- 192.168.1.3, adalah IP korban yang akan diserang menggunakan ping flood.

- -n, artinya jumlah paket yang berjumlah 100.

- -d, artinya delay tiap pengiriman paket.

- -s 15000, artinya ukuran data yang dikirim sebesar 15000 bytes.

* Praktek Serangan

Saya asumsikan kalian telah mengetahui IP address korban yang akan kalian serang sebagai contoh (192.168.3.1). Saya misalkan IP nya adalah 192.168.3.1. Kalian bisa mencobanya di dalam sebuah warnet, kerana dengan mudah kalian bisa mengetahui IP pengguna lain didalam satu warnet. Kalian bisa gunakan Tools seperti IP Scanner ataupun Net Tools.

- Aktifkan Command Prompt klik start > run > tulis cmd

- Lakukan pengujian ping ke modem korban, caranya ketik ping 192.168.3.1

- Lakukan pengujian ping ke modem korban, caranya ketik ping 192.168.3.1

Pengujian diatas menunjukan pengujian ping berhasil dan keadaan normal tidak ada paket yang loss. Rata-rata waktu tempuh 0 mili second.

- Sekarang coba Ping flood ke korban caranya :

Ketik pada command Prompt pingflood 192.168.3.1

Ketik pada command Prompt pingflood 192.168.3.1

Akan terlihat perbedaan yang sangat segnifikan antara keadaan normal dengan keadaan pada saat melakukan ping flood atau serangan DDoS tersebut. Kalian bisa lihat perbedaannya pada saat melakukan ping flood selama lebih kurang 1-3 menit lakukan ping ke modem korban, maka kalian akan melihat banyaknya jumlah paket yang loss. selama itu ping tersebut komputer korban akan dibanjiri kiriman paket data sehingga komputer korban tidak bisa beroperasi seperti normalnya.

NB : Cara ini sebaiknya dijadikan sebagai pembelajaran saja, saya tidak akan bertanggung jawab atas penyalah gunaan cara diatas.

Silahkan dipraktekan, dan jangan Kecanduan karena Kasihan Korban yang terkena serangan DoS PingFlood.

Saya hanya Share Ilmu saya ke Sahabat BinusHacker, agar lebih bertambah wawasan anda.

SEMOGA BERMANFAAT

Sumber BinusHacker.org

Poster Nanda Reynaldi

Cara Hack Account Bank

Keamanan di Internet adalah hanya mimpi dan kau tahu itu. Jika seorang hacker ingin melakukan sesuatu, ia dapat melakukannya. Jika satu sistem yang aman dan tidak dapat dipotong, maka mereka akan mencuri data dari seseorang yang memiliki akses ke sana, dan kemudian, melakukan pekerjaan "" dari dalam. Apakah Anda berpikir Anda aman hanya karena beberapa situs meminta Anda untuk

otentikasi? Biarkan saya memberitahu Anda bahwa bahkan tidak CAPTCHA adalah aman. Tidak ada.

Apakah Anda memperhatikan bahwa ketika anda ingin melakukan transaksi online situs bank meminta Anda banyak hal sehingga mereka benar mengidentifikasikan Anda? Mereka pergi sangat dalam dengan pertanyaan-pertanyaan ini. Memang, ini adalah hal yang baik, jika tidak, siapa yang akan tahu sesuatu sedikit tentang Anda dengan mudah bisa masuk ke account Anda. Ini hanya membuat sedikit lebih sulit bagi Anda untuk menjadi korban cyber-penipuan, tetapi tidak membuat tidak mungkin ...

Tentu saja, ada cara klasik dengan situs tipuan. Para hacker mendapatkan data Anda dengan membuat Anda mengunjungi sebuah halaman tiruan dari bank Anda dan semua data yang Anda masukkan akan dikirim kepada mereka. Tapi itu untuk pengguna mudah tertipu, kau jauh lebih cerdas dari itu. Yah, begitu juga beberapa hacker. Beberapa browser Anda menyimpan data, seperti password, nama pengguna dan hal-hal seperti itu. Jika Anda mendapatkan terinfeksi dengan malware, data pada PC Anda akan disimpan oleh virus tertentu dan dikirim ke hacker tanpa Anda menyadarinya. Dan kadang-kadang Anda bahkan tidak perlu untuk mendapatkan virus, Anda hanya perlu men-download beberapa JavaScript dari halaman beberapa. Selain dari kode bahwa situs membutuhkan, juga akan ada beberapa kode yang akan membuat hacker mendapatkan akses ke cookie Anda, sehingga menggunakan mereka untuk mentransfer uang, perubahan password dan hal-hal seperti itu.

Ini tidak mudah bagi Joe rata-rata hack account Anda, tetapi hacker bisa melakukannya, jika mereka berusaha cukup keras. Jadi apa yang harus dilakukan? Nah, hal pertama adalah berhati-hati apa yang Anda klik dan yang kedua adalah untuk menggunakan langkah-langkah keamanan yang baik pada komputer Anda!

sumber: ashibgohschool.blogspot.com

otentikasi? Biarkan saya memberitahu Anda bahwa bahkan tidak CAPTCHA adalah aman. Tidak ada.

Apakah Anda memperhatikan bahwa ketika anda ingin melakukan transaksi online situs bank meminta Anda banyak hal sehingga mereka benar mengidentifikasikan Anda? Mereka pergi sangat dalam dengan pertanyaan-pertanyaan ini. Memang, ini adalah hal yang baik, jika tidak, siapa yang akan tahu sesuatu sedikit tentang Anda dengan mudah bisa masuk ke account Anda. Ini hanya membuat sedikit lebih sulit bagi Anda untuk menjadi korban cyber-penipuan, tetapi tidak membuat tidak mungkin ...

Tentu saja, ada cara klasik dengan situs tipuan. Para hacker mendapatkan data Anda dengan membuat Anda mengunjungi sebuah halaman tiruan dari bank Anda dan semua data yang Anda masukkan akan dikirim kepada mereka. Tapi itu untuk pengguna mudah tertipu, kau jauh lebih cerdas dari itu. Yah, begitu juga beberapa hacker. Beberapa browser Anda menyimpan data, seperti password, nama pengguna dan hal-hal seperti itu. Jika Anda mendapatkan terinfeksi dengan malware, data pada PC Anda akan disimpan oleh virus tertentu dan dikirim ke hacker tanpa Anda menyadarinya. Dan kadang-kadang Anda bahkan tidak perlu untuk mendapatkan virus, Anda hanya perlu men-download beberapa JavaScript dari halaman beberapa. Selain dari kode bahwa situs membutuhkan, juga akan ada beberapa kode yang akan membuat hacker mendapatkan akses ke cookie Anda, sehingga menggunakan mereka untuk mentransfer uang, perubahan password dan hal-hal seperti itu.

Ini tidak mudah bagi Joe rata-rata hack account Anda, tetapi hacker bisa melakukannya, jika mereka berusaha cukup keras. Jadi apa yang harus dilakukan? Nah, hal pertama adalah berhati-hati apa yang Anda klik dan yang kedua adalah untuk menggunakan langkah-langkah keamanan yang baik pada komputer Anda!

sumber: ashibgohschool.blogspot.com

Tools Hacking

1. Cain&Abel

Merupakan aplikasi favorite yang sangat banyak diminati oleh para attacker karena gunanya untuk mengintip atau sniffing pemantauan lalu lintas jaringan beserta informasi username dan password yang berjalan pada lalu lintas jaringan tersebut. Anda dapat mendownloadnya pada website www.oxid.it.cain.html aplikasi ini dilengkapi oleh fasilitas Dictionary attack , Brute-Force and Cryptanalysis attacks. yang merekam pembicaraan VoIP , Cracking Jaringan Wireless dan sebgainya

2. WireShark

Merupakan tool untuk menganalisa protocol jaringan melalui metode sniffing tool ini mirip seperti Cain&Abel yang memiliki fungsi mencuri data yang lalu-lalang dalam sebuah jaringan . Tool ini dapat melakukan cracking password yang berterbangan dalam sebuah TCP/IP anda dapat mendownloadnya di www.wireshark.org/download.html

3. NetCut

Melakukan pemantauan terhadap lalu-lintas jaringan pada computer target, tetapi mampu memutus koneksi internet dari computer target dengan mudah. Anda bisa mendownload di www.arcain.com

Merupakan aplikasi favorite yang sangat banyak diminati oleh para attacker karena gunanya untuk mengintip atau sniffing pemantauan lalu lintas jaringan beserta informasi username dan password yang berjalan pada lalu lintas jaringan tersebut. Anda dapat mendownloadnya pada website www.oxid.it.cain.html aplikasi ini dilengkapi oleh fasilitas Dictionary attack , Brute-Force and Cryptanalysis attacks. yang merekam pembicaraan VoIP , Cracking Jaringan Wireless dan sebgainya

2. WireShark

Merupakan tool untuk menganalisa protocol jaringan melalui metode sniffing tool ini mirip seperti Cain&Abel yang memiliki fungsi mencuri data yang lalu-lalang dalam sebuah jaringan . Tool ini dapat melakukan cracking password yang berterbangan dalam sebuah TCP/IP anda dapat mendownloadnya di www.wireshark.org/download.html

3. NetCut

Melakukan pemantauan terhadap lalu-lintas jaringan pada computer target, tetapi mampu memutus koneksi internet dari computer target dengan mudah. Anda bisa mendownload di www.arcain.com

Man in the middle attack

Man in the middle Attack adalah salah satu teknik hacking jaringan yang sebenarnya sangat mudah dilakukan. Teknik ini memiliki banyak variasi diantaranya Sniffing, Flooding, hijacking.

1. Sniffing adalah sebuah metode yang dilakukan oleh seorang attacker LAN menggunakan tools Cain&Abel dan WhireShark, dengan sniffing seorang hacker bsa mengetahui lalu lintas data password dan username dalam satu jaringan yang masuk dalam satu IP address . Satu lagi aplikasi freeware yang sering digunakan hacker atau attacker adalah NetCut Aplikasi yang digunakan untuk memotong koneksi dalam satu jaringan (warnet).

2. Exploit adalah sebuah metode yang sangat berbahaya karena seorang attacker dapat mengendalikan computer korban secara remote deskop atau melalui system. Software Exploit yang freeware adalah Framework . Jika anda berhasil menyusup ke dalam system32 menggunakan framework maka anda diwajibkan menggunakan perintah DOS atau menggunakan CMD.

- Dir berfngsi untuk melihat sebuah Hardrive ketika anda memerintah DIR maka seluruh isi drive yang sdang berjalan akan muncul

- CD berfngsi untuk pindah ke folder tertentu jika anda memerintahkan cd../ untuk pindah ke induk folder atau ketikan cd <namafolder> untuk pindah ke folder yang diinginkan contoh cd windows yang akan pindah ke folder windows

- Copy merupakan perintah menyalin file dari satu folder ke folder lainnya. Perintahnya adalah copy name-file [drive:] atau copy nama-file [drive:] [path] [DIR] . Contoh

Copy *.xls E:cerpen tekan ENTER dengan perintah itu semua file yang berekstensi .xls akan tersalin ke drive E dan folder Cerpen

- Del Perintah menghapus file jika anda memerintahkan DEL nama-file [Enter] berfungsi untuk menghapus folder. Contoh DEL c:*.exe [Enter] Perintah itu berfungsi menghapus semua file yang berekstnsi .exe yang berada di drive C

- RMDIR Perintah menghapus folder tertentu caranya RMDIR <nama-folder> [Enter] usahakan yang dihapus adalah sub folder karena bila sebuah folder masih memiliki beberapa sub folder didalamnya.

- Attrib Merupakan untuk merubah atribut file (read-only. Hidden archive system file) untuk membuka file yang disembunyikan atau file yang tidak bsa dihapus

- Ren merupakan perintah yang berfungsi untuk mengganti nama file caranya adalah ren <nama-file-lama> <nama-file-baru> [Enter] pada penulisan nama file ekstens file harus dimasukan

- CLS berfungsi membersihkan tampilan layar command line console jka anda jenuh dengan banyaknya tampilan perintah pada layar caranya ketikan CLS [Enter] maka layar command prompt Akan bersih kembali

7 Hacker Pembobol Sever Telkomsel Ditangkap

Penyidik Bareskrim Polri menangkap 7 pelaku (hecker) pembobol pulsa dengan cara membobol server milik PT Telkomsel, Tbk. Dari aksi pembobolan pulsa yang dilakukan sejak 2010 itu ditaksir Tekomsel menderita kerugian mencapai Rp10 miliar.

"Aksinya ini ketahuannya pada saat diaudit keuangan pada provider tersebut. Ternyata, jumlah pulsa yang dijual dengan keuangan yang diterima jauh berbeda. Pihak Telkomsel mengaku rugi Rp10 miliar, dari pihak pelaku Rp4 miliar," ungkap Kepala Divisi Humas Polri, Irjen Pol. Saud Usman Nasution, di Mabes Polri, Jakarta, Senin (9/1).

Ketujuh pelaku pembobol yang mahir dibidang IT (informasi teknologi) itu adalah berinisial FA, AH, MA, SP, DY, IA, LK. Jadi ketujuh pelaku , tambah Saud peranan FA bertugas membobol server Telkomsel yang dibantu AH. Ketiga, MA membantu FA untuk menjebol server dan menyiapkan script untuk memfasilitasi pencurian pulsanya.

Kemudian ada tersangka SP yang ikut membantu membobol server, menyiapkan script dan melaksanakan pencurian pulsa serta menjual ke masyarakat. Kemudian DY membantu melakukan penjebolan server, mencuri dan ikut juga penjual pulsa. "Jadi mereka ini pemain sekaligus penjual dengan rekan-rekanya," lanjut Saud.

Kemudian tersangka IA, juga ikut pula memasarkan pulsa ini. Sama halnya tersangka LK yang membantu AH menjual pulsa serta menerima dan menyimpan sejumlah uang hasil penjualan pulsa tersebut yang dimasukan ke rekening. “Memang, mereka-mereka ini ahli IT," beber Saud.

Proses penjualan pulsa yang beredar di publik, khususnya dengan menggunakan pengisian pulsa elektrik para pelaku kemudian mencoba membobol server milik Telkomsel. Caranya bobolnya yang dilakukan tersangka ini butuh percobaan berkali-kali sehingga pada akhirnya mereka berhasil.

"Awalnya mereka ini menggunakannya untuk pribadi dulu untuk mengetahui apakah benar pulsanya bertambah dan dapat digunakan pulsa yang hasil menjebol server itu," kata Saud.

Setelah pembobolan server pulsa sukses dipakai untuk pribadi, lalu komplotan ini lantas memasarkanya melalui situs Kaskus.

Dari hasil laporan pihak Telkomsel ke polisi, tim cyber crime Mabes Polri lantas melakukan olah TKP untuk mencari tahu bagaimana, server tersebut dapat bobol dan bagaimana pemasarannya serta proses pembayarannya.

"Hingga pada akhirnya kita bisa menangkap 7 orang pelakunya. Kita menangkap 7 orang di berbagai daerah Jakarta dan bandung," jelas Saud.

Dari gasil penangkapan itu, penyidik penyita sejumlah barang bukti di antaranya4 CPU, 4 laptop, 6 flashdisk, 2 eksternal harddisk, 1 modem, 1 unit token BCA, 1 buku tabungan bank syariah mandiri, 1 buku tabungan Bank Mandiri, 4 buku tabungan BCA. Kemudian, 1 kartu atm BCA, 1 bundel kuitansi pembayaran, 1 lembar sertifikat tanah, 2 buah handphone, 2 unit kendaraan roda 4, 2 unit kendaraan roda dua, 2 simcard kartu AS untuk transaksi pulsa. Kemudian 20 simcard dari berbagai provider milik mereka.

Akibat perbuatanya ke-7 tersangka dijerat dengan Pasal 363 KUHP jo Pasal 50, Pasal 22 huruf D UU 36 Tahun 1999 tentang Telekomunikasi serta atau Pasal 46 ayat (1), (2) dan (3) jo Pasal 30 ayat (1), (2) dan (3) UU 11 Tahun 2008 tentang ITE dan atau Pasal 3, 4 dan 5 UU 8 Tahun 2010 tentang pencegahan dan pemberantasan tindak pidana pencucian uang. "Tersangka saat ini ditahan di Rutan Bareskrim Polri,"pungkas Saud. (frida astuti/bus)

"Aksinya ini ketahuannya pada saat diaudit keuangan pada provider tersebut. Ternyata, jumlah pulsa yang dijual dengan keuangan yang diterima jauh berbeda. Pihak Telkomsel mengaku rugi Rp10 miliar, dari pihak pelaku Rp4 miliar," ungkap Kepala Divisi Humas Polri, Irjen Pol. Saud Usman Nasution, di Mabes Polri, Jakarta, Senin (9/1).

Ketujuh pelaku pembobol yang mahir dibidang IT (informasi teknologi) itu adalah berinisial FA, AH, MA, SP, DY, IA, LK. Jadi ketujuh pelaku , tambah Saud peranan FA bertugas membobol server Telkomsel yang dibantu AH. Ketiga, MA membantu FA untuk menjebol server dan menyiapkan script untuk memfasilitasi pencurian pulsanya.

Kemudian ada tersangka SP yang ikut membantu membobol server, menyiapkan script dan melaksanakan pencurian pulsa serta menjual ke masyarakat. Kemudian DY membantu melakukan penjebolan server, mencuri dan ikut juga penjual pulsa. "Jadi mereka ini pemain sekaligus penjual dengan rekan-rekanya," lanjut Saud.

Kemudian tersangka IA, juga ikut pula memasarkan pulsa ini. Sama halnya tersangka LK yang membantu AH menjual pulsa serta menerima dan menyimpan sejumlah uang hasil penjualan pulsa tersebut yang dimasukan ke rekening. “Memang, mereka-mereka ini ahli IT," beber Saud.

Proses penjualan pulsa yang beredar di publik, khususnya dengan menggunakan pengisian pulsa elektrik para pelaku kemudian mencoba membobol server milik Telkomsel. Caranya bobolnya yang dilakukan tersangka ini butuh percobaan berkali-kali sehingga pada akhirnya mereka berhasil.

"Awalnya mereka ini menggunakannya untuk pribadi dulu untuk mengetahui apakah benar pulsanya bertambah dan dapat digunakan pulsa yang hasil menjebol server itu," kata Saud.

Setelah pembobolan server pulsa sukses dipakai untuk pribadi, lalu komplotan ini lantas memasarkanya melalui situs Kaskus.

Dari hasil laporan pihak Telkomsel ke polisi, tim cyber crime Mabes Polri lantas melakukan olah TKP untuk mencari tahu bagaimana, server tersebut dapat bobol dan bagaimana pemasarannya serta proses pembayarannya.

"Hingga pada akhirnya kita bisa menangkap 7 orang pelakunya. Kita menangkap 7 orang di berbagai daerah Jakarta dan bandung," jelas Saud.

Dari gasil penangkapan itu, penyidik penyita sejumlah barang bukti di antaranya4 CPU, 4 laptop, 6 flashdisk, 2 eksternal harddisk, 1 modem, 1 unit token BCA, 1 buku tabungan bank syariah mandiri, 1 buku tabungan Bank Mandiri, 4 buku tabungan BCA. Kemudian, 1 kartu atm BCA, 1 bundel kuitansi pembayaran, 1 lembar sertifikat tanah, 2 buah handphone, 2 unit kendaraan roda 4, 2 unit kendaraan roda dua, 2 simcard kartu AS untuk transaksi pulsa. Kemudian 20 simcard dari berbagai provider milik mereka.

Akibat perbuatanya ke-7 tersangka dijerat dengan Pasal 363 KUHP jo Pasal 50, Pasal 22 huruf D UU 36 Tahun 1999 tentang Telekomunikasi serta atau Pasal 46 ayat (1), (2) dan (3) jo Pasal 30 ayat (1), (2) dan (3) UU 11 Tahun 2008 tentang ITE dan atau Pasal 3, 4 dan 5 UU 8 Tahun 2010 tentang pencegahan dan pemberantasan tindak pidana pencucian uang. "Tersangka saat ini ditahan di Rutan Bareskrim Polri,"pungkas Saud. (frida astuti/bus)

Melacak Laptop hilang dengan Aplikasi Hidden

Berkat Aplikasi HIDDEN ini seorang pria diCalifornia menemukan Laptopnya yang hilang..

untuk melihat ceritanya lihat di sini Guardian

Download Aplikasinya Disini http://hiddenapp.com/

Memang aplikasi ini tidak Gratis tetapi bagus dan sangat bermanfaat..!!

Thankz

untuk melihat ceritanya lihat di sini Guardian

Download Aplikasinya Disini http://hiddenapp.com/

Memang aplikasi ini tidak Gratis tetapi bagus dan sangat bermanfaat..!!

Thankz

Melacak BlackBerry yg hilang

Cara Melacak Blackberry yang Hilang - Kalau denger handphone hilang pasti bawaannya lemes, apalagi itu handphone kita sendiri, Blackberry pula. Handphone jadul aja hilang pasti bawaannya lemes, apalagi handphone secanggih Blackberry. Belum lagi kalau handphone tersebut udah ada yang nemu, pasti simcardnya dilepas tuh. Sayang banget kita yang beli susah-susah, tapi orang lain tinggal ngambil aja dapet. Tapi tenang dulu sob, untuk menghindari hal-hal tersebut, ada salah satu aplikasi yang memungkinkan untuk melacak Blackberry yang hilang. Nama aplikasi-nya Blackberry Protect.

Cara Melacak Blackberry yang Hilang - BlackBerry Protect adalah program gratis dari RIM yang menawarkan layanan backup, lock device, melacak keberadaan handphone, Wipe handphone dan pengiriman notifikasi.

Silakan download dulu aplikasi Blackberry Protect dihttps://appworld.blackberry.com/webstore/content/20844. Setelah itu install Blackberry Protect hingga selesai.

Untuk melacak Blackberry mu misalkan hilang dan sudah pernah menginstall aplikasi tersebut, kalian bisa mengakses-nya dengan mengunjungi http://www.blackberry.com/protect/login.

Dalam aplikasi itu, masuk saja ke pilihan Find Device, lalu View Current Location. Kamu bisa melacak keberadaan HP Blackberrymu melalui peta. Selain itu, dalam aplikasi ini juga ada pilihan untuk Display a Message, yaitu berguna untuk menampilkan pesan di layar handphone.

Untuk melacak Blackberry mu misalkan hilang dan sudah pernah menginstall aplikasi tersebut, kalian bisa mengakses-nya dengan mengunjungi http://www.blackberry.com/protect/login.

Dalam aplikasi itu, masuk saja ke pilihan Find Device, lalu View Current Location. Kamu bisa melacak keberadaan HP Blackberrymu melalui peta. Selain itu, dalam aplikasi ini juga ada pilihan untuk Display a Message, yaitu berguna untuk menampilkan pesan di layar handphone.

By AldyFrz

Subscribe to:

Comments (Atom)